Wikipedista:Počítačová Bezpečnost/Pískoviště

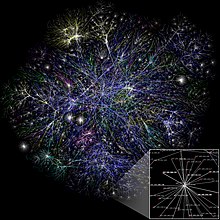

Počítačová síť (anglicky computer network) je v informatice označení pro technické prostředky, které realizují spojení a výměnu informací mezi počítači. Umožňují tak uživatelům komunikaci podle určitých pravidel, za účelem sdílení využívání společných zdrojů nebo výměny zpráv. V roce 2017 je většina počítačových sítí propojena do globální celosvětové sítě zvané Internet, která používá sadu protokolů TCP/IP.

Historie[editovat | editovat zdroj]

První pokusy s komunikací mezi počítači začaly na konci 50. let 20. století (radarová síť SAGE), kdy je využívala armáda.[1] Oblíbené se staly až v 80. letech.

Síťová architektura[editovat | editovat zdroj]

Síťová architektura představuje strukturu řízení komunikace v systémech, tzn. souhrn řídicích činností, umožňujících výměnu dat mezi komunikujícími systémy. Komunikace a její řízení je složitý problém, proto se používá rozdělení tohoto problému do několika skupin, tzv. vrstev. Členění do vrstev odpovídá hierarchii činností, které se při řízení komunikace vykonávají.

Každá vrstva sítě je definována službou, která je poskytována vyšší sousední vrstvě, a funkcemi, které vykonává v rámci protokolu. Řízení komunikace slouží ke spolupráci komunikujících prvků; tato spolupráce musí být koordinována pomocí řídicích údajů. Koordinaci zajišťují protokoly, které definují formální stránku komunikace. Protokoly jsou tvořeny souhrnem pravidel, formátů a procedur, které určují výměnu údajů mezi dvěma či více komunikujícími prvky.

Tato síťová architektura, tzv. architektura otevřených systémů (zvaná též OSA, původem v anglickém Open Systems Architecture), byla normalizována organizací ISO, která vytvořila referenční model OSI. Praktickou realizací vrstvové síťové architektury je sada protokolů TCP/IP, i když neodpovídá přesně referenčnímu modelu OSI.

Klasifikace sítí[editovat | editovat zdroj]

Sítě můžeme klasifikovat podle různých hledisek. Dělíme je podle přepojování, podle druhu přenášených signálů, podle uživatele, podle přenosu dat a nejužívanějším je dělení sítí z hlediska rozlehlosti a účelu.

Dělení sítí podle přepojování[editovat | editovat zdroj]

Komutační síť[editovat | editovat zdroj]

Komutační síť je síť s přepojováním okruhů. Jedná se o starší technologii, která se využívá již od počátků telegrafie a telefonie a v pozdějších letech i v architektuře ISDN (původem v anglickém Integrated Services Digital Network). Dalším příkladem jsou telefonní sítě.

Paketová síť[editovat | editovat zdroj]

Paketová síť je síť s přepojováním paketů. Základem je, že cesta, kterou paket „putuje“, není od zdrojového po cílový uzel známá. Každý paket se tak přenáší jinou trasou, která je ovlivněná topologií sítě, její propustností a výpadky uzlů. Samotný cílový uzel není nijak ověřován, zda existuje, a tedy musí být paket naplněn informacemi, které jsou potřebné pro jeho odeslání k síti. Když paket dorazí do uzlu, je přečtena jeho cílová adresa a popř. další služby, které obsahuje. Poté se zařadí do fronty a čeká na odeslání k požadovanému adresátovi. Příkladem je Ethernet. Jako technologie zde patří např. X.25, Frame Relay nebo ATM.

Dělení podle postavení uzlů[editovat | editovat zdroj]

Peer-to-peer[editovat | editovat zdroj]

Peer-to-peer nebo též peer to peer, rovný s rovným či P2P, je typ sítě, ve které jsou si všechny počítače, resp. uzly, v síti rovny. Všechny čtyři termíny mají původ v anglickém peer-to-peer (česky doslova znamená „rovný k rovnému“ nebo „rovný s rovným“). Někdy se též tento síťový druh nazývá klient-klient. Každá stanice v síti může vyčlenit některý svůj prostředek (tiskárnu, úložné médium, adresář) ke sdílení (s heslem nebo bez něj). Jiná stanice může tyto prostředky používat, pokud si sdílený prostředek připojí a její uživatel zná případné heslo. Sdílení a hesla mohou být kdykoliv změněna nebo zrušena uživatelem, který u stanice pracuje. Tento typ sítě v podstatě nelze centrálně spravovat. Příkladem může být sdílení souborů a systémových prostředků v různých operačních systémech a souborů v internetových sítích.

Klient-server[editovat | editovat zdroj]

Klient-server (původem v anglickém client-server) je typ sítě, ve které je jeden počítač (server) nebo více počítačů (několik serverů) nadřazen jinému počítači (klientovi) či několika počítačům (několika klientům). Server poskytuje služby „běžným“ stanicím – klientům (zvaným workstation nebo pracovní stanice).

Serverů může být více typů podle poskytovaných služeb (souborový server, tiskový server, poštovní server, WWW server, FTP server atd.). Nemusí platit, že server je počítač, u malých sítí plní úlohu několika typů serverů jeden „fyzický“ počítač, u velkých sítí může např. jeden „fyzický“ počítač plnit pouze úlohu tiskového serveru. Server může dokonce sloužit i jako běžná pracovní stanice sítě (je to ovšem ojedinělé, snižuje se výkonnost a bezpečnost sítě).

Dělení sítí podle druhů přenášených signálů[editovat | editovat zdroj]

Analogová síť[editovat | editovat zdroj]

Analogová síť je elektronický systém, který pracuje s analogovým (spojitým) proměnným signálem, na rozdíl od digitální sítě, kde signál je obvykle jen ve dvou různých úrovních. Analogové signály můžeme rozdělovat podle média, kterým jsou přenášeny. Mluvíme tak například o akustických signálech, elektrických signálech, optických signálech apod.

Digitální síť[editovat | editovat zdroj]

Digitální síť představuje signály, které obsahují spíše jednotlivé šířky analogové úrovně než nepřetržitý rozsah. Výhodou ve srovnání s analogovými sítěmi je nízká ztráta kvality, která vznikla, např. kvůli hluku, nebo snadnější ukládání informací bez degradace. Na druhou stranu nevýhodou je občasná spotřeba větší energie než u analogových obvodů (při stejné funkci) a tím se produkuje více tepla. Zvyšuje se tím složitost obvodů, jako je např. začlenění chladiče. V přenosných a bateriově napájených systémech to může omezit využívání digitálních systémů. Digitální obvody jsou také někdy dražší, zejména v malých množstvích.

Dělení sítí podle jejich rozlehlosti[editovat | editovat zdroj]

Podle rozlehlosti sítí a zároveň podle účelu sítí rozdělujeme sítě na čtyři základní skupiny:

- PAN – původem anglickém Personal Area Network, též zván osobní síť, je to velice malá počítačová síť používaná pro propojení jeho osobních elektronických zařízení typu mobilní telefon, PDA, notebook atd., rozlehlost je ze sítí nejmenší, příkladem je Bluetooth, IrDA a ZigBee

- LAN – původem v anglickém Local Area Network, též zván lokální počítačová síť, lokální síť nebo místní síť, je to síť spojující uzly v rámci jedné budovy nebo několika blízkých budov, vzdálenosti stovky metrů až kilometry (při použití optiky), rozlehlost je tedy větší než rozlehlost PAN, ale menší než rozlehlost MAN, nejpoužívanějším typem je Ethernet;

- MAN – původem v anglickém Metropolitan Area Network, též zván metropolitní síť, je to síť propojující lokální sítě v městské zástavbě, slouží především pro přenos dat, zvuku a obrazu, spojuje vzdálenosti řádově jednotek až desítek kilometrů a rozlehlost je tedy větší než rozlehlost LAN, ale menší než rozlehlost WAN;

- WAN – původem v anglickém Wide Area Network, též zván rozlehlá síť, je to síť spojující LAN a MAN sítě, mají největší působnost (třeba i po celém státě, kontinentu nebo kamkoliv na zeměkouli nebo i do nejbližšího vesmíru).

PAN[editovat | editovat zdroj]

Osobní sítě, zvané též PAN (původem v anglickém Personal Area Network), jsou sítě s nejmenší rozlehlostí, jsou používané pro propojení osobních elektronických zařízení typu mobilní telefon, laptop nebo PDA. Osobní počítačové sítě si nekladou za cíl co nejvyšší přenosovou rychlost (ta u PAN obvykle nepřekračuje několik megabitů za sekundu), ale spíše odolnost proti rušení, nízkou spotřebu elektrické energie nebo také třeba snadnou konfigurovatelnost. Mají velmi malý dosah, obvykle jen několik metrů.

Nejčastěji je realizovaná pomocí technologie Bluetooth, (někdy Wi-Fi), ZigBee nebo IrDA.

LAN[editovat | editovat zdroj]

Lokální počítačové sítě, zvané též lokální sítě, místní sítě nebo LAN (původem v anglickém Local Area Network), jsou sítě propojující koncové uzly typu počítač, tiskárna, server. LAN je vždy v soukromé správě a působí na malém území. Připojená zařízení pracují v režimu bez navazování spojení, sdílí jeden přenosový prostředek (drát, radiové vlny), ke kterému je umožněn mnohonásobný přístup.

Přenosové rychlosti LAN začínají na desítkách megabitů za sekundu, od roku 2004 umožňují přenos s rychlostí až několik gigabitů za sekundu.

Mezi lokální sítě patří:

- IEEE 802.3 (Ethernet, Fast Ethernet a Gigabit Ethernet),

- ARCNET (již mrtvá technologie),

- Token Bus (IEEE 802.4),

- Token ring (IEEE 802.5),

- IsoEthernet (IEEE 802.9),

- bezdrátové sítě Wi-Fi a IEEE 802.11,

- 100BaseVG (IEEE 802.12),

- FDDI, jako např. ISO/IEC 9314 a ANSI X3.x,

- Fibre Channel (SCSI).

MAN[editovat | editovat zdroj]

Metropolitní sítě, zvané též MAN (původem v anglickém Metropolitan Area Network), jsou sítě umožňující rozšíření působnosti lokálních sítí jejich prodloužením, zvýšením počtu připojených stanic a zvýšením rychlosti. Rychlost MAN sítí bývá vysoká a svým charakterem by se dala zařadit k sítím LAN. Sítě mohou být jak privátní, tak veřejné, které provozovatel pronajímá různým uživatelům.

Normalizovaná metropolitní síť existuje jen jedna, a tou je protokol DQDB (původem v anglickém Distributed Queue Dual Bus). DQDB je založen na koncepci ATM, kdy je obdobně kapacita rozdělena na malé kousky (buňky) s pevnou délkou (53 bytů; 48 bytů dat a 5 bytů záhlaví), a mezi účastníky komunikace musí být vytvořeno virtuální spojení.

WAN[editovat | editovat zdroj]

Rozlehlé sítě, zvané též WAN (původem v anglickém Wide Area Network), jsou sítě umožňující komunikaci na velké vzdálenosti. Bývají obvykle veřejné, ale existují i privátní WAN sítě. Jsou to sítě typicky pracující prostřednictvím komunikace se spojením, které nepoužívají sdílený prostředek.

Přenosové rychlosti se velmi liší podle typu sítě. Začínají na desítkách kilobitů za sekundu, ale dosahují i rychlostí řádu několik gigabitů za sekundu. Příkladem takové sítě může být internet.

Dělení sítí podle vlastnictví[editovat | editovat zdroj]

Veřejná datová síť[editovat | editovat zdroj]

Veřejná datová síť (PDN, původem v anglickém Public data network) je druh veřejné telekomunikační sítě, která slouží k přenosu dat. Provozovateli jsou spojové organizace (správy spojů) nebo jiné subjekty splňující legislativní požadavky, které nabízejí své služby veřejnosti.

Sítě se vytváří za účelem komunikace s jinými subjekty (také připojenými k veřejné datové síti), aby prostřednictvím veřejné datové sítě propojovaly mezi sebou své dílčí lokální sítě apod.

Privátní síť[editovat | editovat zdroj]

Privátní síť využívá speciální privátní IP adresy podle standardů daných RFC 1918 a RFC 4193. Privátní adresy jsou běžně používány pro domácí, kancelářské a podnikové lokální sítě (LAN), kde veřejné adresy (tj. globálně směrovatelné v internetu) nejsou žádoucí nebo nejsou dostupné. Privátní rozsahy IP adres byly definovány jako nástroj pro zpomalení vyčerpání IPv4 adres. Nyní jsou též součástí nastupující generace pro Internet Protocol verze 6 (IPv6).

Virtuální privátní síť[editovat | editovat zdroj]

Virtuální privátní síť (VPN, původem v anglickém Virtual private network) umožňuje propojení několika počítačů prostřednictvím (veřejné) nedůvěryhodné počítačové sítě. Lze tak snadno dosáhnout stavu, kdy spojené počítače budou mezi sebou moci komunikovat, jako kdyby byly propojeny v rámci jediné uzavřené privátní (a tedy důvěryhodné) sítě. Při navazování spojení je totožnost obou stran ověřována pomocí digitálních certifikátů, dojde k autentizaci, veškerá komunikace je šifrována, a proto můžeme takové propojení považovat za bezpečné.

Síťová zařízení[editovat | editovat zdroj]

Pojmem síťové zařízení se označují všechna zařízení (prvky) připojené do počítačové sítě, která přijímají a vysílají data.

Aktivní síťové prvky[editovat | editovat zdroj]

Aktivní síťové prvky jsou všechna zařízení, která slouží ke vzájemnému propojení v počítačových sítích. Aktivní síťový prvek je všechno to, co nějakým způsobem aktivně působí na přenášené signály – tedy je zesiluje a různě modifikuje.[2] Mezi aktivní prvky se řadí především opakovač, hub, switch, bridge nebo router. Patří zde však i další zařízení jako například síťová karta, tiskový server nebo host adapter.

Opakovač[editovat | editovat zdroj]

Repeater nebo též opakovač či někdy špatně pojmenován zesilovač je elektronický aktivní síťový prvek, který přijímá zkreslený, zašuměný nebo jinak poškozený signál a opravený, zesílený a správně časovaný ho vysílá dále. Tak je možné snadno zvýšit dosah média bez ztráty kvality a obsahu signálu. Opakovače patří do první (fyzické) vrstvy referenčního modelu OSI, protože pracují přímo s elektrickým signálem.

Hub[editovat | editovat zdroj]

Hub nebo též rozbočovač je prvek, který umožňuje její větvení a je základem sítí s hvězdicovou topologií. Chová se jako opakovač. To znamená, že veškerá data, která přijdou na jeden z portů (zásuvek), zkopíruje na všechny ostatní porty, bez ohledu na to, kterému portu (počítači a IP adrese) data náleží. To má za následek, že všechny počítače v síti „vidí“ všechna síťová data a u větších sítí to znamená zbytečné přetěžování těch segmentů, kterým data ve skutečnosti nejsou určena. Hub je velmi jednoduché aktivní síťové zařízení. Nijak neřídí provoz, který skrz něj prochází. Signál, který do něj vstoupí, je obnoven a vyslán všemi ostatními porty.

Switch[editovat | editovat zdroj]

Switch nebo též síťový přepínač je prvek propojující jednotlivé segmenty sítě. Switch obsahuje větší či menší množství portů (až několik stovek), na něž se připojují síťová zařízení nebo části sítě. Pojem switch se používá pro různá zařízení v celé řadě síťových technologií. Pracuje na druhé (linkové) vrstvě OSI modelu. Vedle vyššího výkonu (stanice připojené k různým rozhraním switche navzájem nesoutěží o datové médium) znamená přínos i pro bezpečnost sítě, protože médium již není sdíleno a data se vysílají jen do rozhraní, jímž je připojen jejich adresát.

Bridge[editovat | editovat zdroj]

Bridge nebo též most je zařízení, které spojuje dvě části sítě na druhé (linkové) vrstvě referenčního modelu ISO/OSI. Most je pro protokoly vyšších vrstev transparentní (neviditelný), odděluje provoz různých segmentů sítě a tím zmenšuje i zatížení sítě. Most odděluje provoz dvou segmentů sítě tak, že si ve své paměti RAM sám sestaví tabulku MAC (fyzických) adres a portů, za kterými se dané adresy nacházejí. Leží-li příjemce ve stejném segmentu jako odesílatel, most rámce do jiných částí sítě neodešle. V opačném případě je odešle do příslušného segmentu v nezměněném stavu (týká se pouze tzv. Unicast rámců, které jsou určeny jedinému příjemci).

Router[editovat | editovat zdroj]

Router nebo též směrovač je zařízení, které procesem zvaným routování přeposílá datagramy směrem k jejich cíli. Routování probíhá na třetí (síťové) vrstvě referenčního modelu ISO/OSI. Obecně jako router může sloužit jakýkoliv počítač s podporou síťování a pro routování v menších sítích se často dodnes používají běžné osobní počítače, do vysokorychlostních sítí jsou však jako routery používány vysoce účelové počítače obvykle se speciálním hardwarem, optimalizovaným jak pro běžné přeposílání (forwarding) datagramů, tak pro specializované funkce jako šifrování u IPsec tunelů.

Pasivní síťové prvky[editovat | editovat zdroj]

Mezi pasivní prvky se řadí především datové rozvaděče, které fyzicky přenášejí data do počítače.

Strukturovaná kabeláž[editovat | editovat zdroj]

- Kroucená dvojlinka je druh kabelu, který je tvořen páry vodičů, které jsou po své délce pravidelným způsobem zkrouceny a následně jsou do sebe zakrouceny i samy výsledné páry (anglicky twisted, odsud také twisted pair, či zkráceně „twist“). Oba vodiče jsou v rovnocenné pozici (i v tom smyslu, že žádný z nich není spojován se zemí či s kostrou), a proto kroucená dvojlinka patří mezi tzv. symetrická vedení (dvojice spirálově stočených vodičů v kabelu). Signál přenášený po kroucené dvojlince je vyjádřen rozdílem potenciálů obou vodičů.

- Koaxiální kabel je asymetrický elektrický kabel s jedním válcovým vnějším vodičem a jedním drátovým nebo trubkovým vodičem vnitřním. Vnější vodič nazýváme často stíněním a vnitřní vodič jádrem. Vnější a vnitřní vodič jsou odděleny nevodivou vrstvou (dielektrikum). Pomocí vnitřního a vnějšího vodiče lze přenášet stejnosměrný proud (napájení anténních předzesilovačů), odrušit (stínit) nízkofrekvenční signály (kabely k mikrofonům a sluchátkům), ovšem nejčastější funkcí koaxiálního kabelu je přenos elektromagnetického vlnění o vysokém kmitočtu (řádově do 50 gigahertzů), které se šíří koaxiálním kabelem podobně jako stejnosměrný proud.

- ITU-T G.hn technologie využívá existující domácí sítě (síťová kabeláž, koaxiální kabeláž, ADSL apod.) a podporuje provoz sítě přes elektrické přípojky, telefonní linky a koaxiální kabely s datovým tokem až do 1 gigabitu za sekundu v lokální síti.

- Optické vlákno je skleněné nebo plastové vlákno, které prostřednictvím světla přenáší signály ve směru své podélné osy. Optická vlákna jsou široce využívána v komunikacích, kde umožňují přenos na delší vzdálenosti a při vyšších přenosových rychlostech dat než jiné formy komunikace. Vlákna se používají místo kovových vodičů, protože signály jsou přenášeny s menší ztrátou a zároveň jsou vlákna imunní vůči elektromagnetickému rušení.

Softwarové prostředky[editovat | editovat zdroj]

- síťový operační systém (Linux, BSD, Novell NetWare atd.)

- aplikace schopné využívat prostředky operačního systému, určené k síťové komunikaci

Topologie sítí[editovat | editovat zdroj]

Topologie sítí se zabývá zapojením různých prvků do počítačových sítí a zachycením jejich skutečné (reálné) a logické (virtuální) podoby (datové linky, síťové uzly).[3][4] Topologii lze zvažovat jako určitý tvar či strukturu dané sítě. Tento tvar nemusí nutně korespondovat se skutečným fyzickým rozvržením prvků, zapojených v síti. Například počítače v malé domácí síti mohou být uspořádány v pomyslném kruhovém tvaru, ale nemusí to nutně znamenat, že jejich logické zapojení představuje příklad kruhové topologie.

Typy topologie sítí[editovat | editovat zdroj]

- Sběrnicová topologie (bus) – kabel prochází okolo všech počítačů, nerozvětvuje se (Ethernet s koaxiálním kabelem)

- Hvězdicová topologie (star) – všechny počítače připojeny k aktivnímu prvku (Ethernet s kroucenou dvojlinkou)

- Kruhová topologie (ring) – spojení je uzavřeno a vznikne propojením obou konců sběrnice (FDDI)

- Stromová topologie (tree) – propojení více hvězdicových sítí (typicky v LAN)

- Obecný graf – obsahuje redundantní spoje (WAN sítě)

- Samostatný počítač (virtuální síť)

Počítačová bezpečnost[editovat | editovat zdroj]

je obor informatiky, který se zabývá zabezpečením informací v počítačích (odhalení a zmenšení rizik spojených s používáním počítače). Počítačová bezpečnost zahrnuje tyto úkoly:

- zabezpečení ochrany před neoprávněným manipulováním se zařízeními počítačového systému,

- ochranu před neoprávněnou manipulací s daty,

- ochranu informací před krádeží (nelegální tvorba kopií dat) nebo poškozením,

- bezpečnou komunikaci a přenos dat (kryptografie),

- bezpečné uložení dat,

- celistvost a nepodvrhnutelnost dat.

Charakteristika[editovat | editovat zdroj]

Počítačová ochrana je často více zaměřena na techniku a matematiku, než některé jiné oblasti kybernetiky a informatiky. Spočívá ve třech krocích:

- prevence – ochrana před hrozbami

- detekce – odhalení neoprávněných (skrytých, nezamýšlených) činností a slabých míst v systému

- náprava – odstranění slabého místa v systému

Zlepšení počítačové bezpečnosti může zahrnovat následující kroky:

- omezení fyzického přístupu k počítači pouze pro ty, kteří budou dodržovat bezpečnost při práci s počítačem a daty

- použití hardwarových zařízení, která vynucují bezpečnostní opatření, což snižuje závislost počítačové bezpečnosti na software (počítačových programech)

- využití mechanismů operačního systému, která vynucují pravidla chování programů, aby byl omezen rozsah programů, kterým je nutné důvěřovat

- využití záznamů o změnách v programu (verzování), které je možné využít pro sledování jejich vývoje

Přístup k diskům a souborovým systémům[editovat | editovat zdroj]

Více na: Virtuální souborový systém

Přístup k datům uloženým na discích je ústředním prvkem všech operačních systémů. Počítače uchovávají data na discích pomocí souborů, které jsou strukturovány specifickými způsoby, aby umožnily rychlejší přístup, vyšší spolehlivost a lépe využívaly dostupný prostor disku. Konkrétní způsob, jakým jsou soubory uloženy na disku, se nazývá souborový systém a umožňuje souborům mít jména a atributy. Umožňuje také ukládání do hierarchie adresářů nebo složek uspořádaných ve stromovém adresáři.

Včasné operační systémy obecně podporují jeden typ diskové jednotky a jediný druh souborového systému. Systémy časných souborů byly omezeny kapacitou, rychlostí a druhy názvů souborů a adresářových struktur, které by mohly používat. Tato omezení často odrážejí omezení v operačních systémech, pro které byly navrženy, a proto je pro operační systém velmi obtížné podporovat více než jeden souborový systém.

Zatímco mnoho jednodušších operačních systémů podporuje omezený rozsah možností pro přístup k úložným systémům, operační systémy jako UNIX a Linux podporují technologii známou jako virtuální souborový systém nebo VFS. Operační systém, jako je UNIX, podporuje širokou škálu paměťových zařízení, bez ohledu na jejich design nebo souborové systémy, což jim umožňuje přístup prostřednictvím společného aplikačního programovacího rozhraní (API). Izolaci procesů zajišťuje jádro díky funkcím CPU. Typy jader OS jsou monolitické jádro, mikrojádro, hybridní jádro. Unixové systémy řeší řízení přístupu pomocí systému uživatelů a skupin. Preemptivní je operační systém umožňující násilné odebrání prostředků přidělených procesu bez jeho spolupráce. Tím je zbytečné, aby programy měly nějaké znalosti o zařízení, ke kterému přistupují. VFS umožňuje operačnímu systému poskytovat programy přístup k neomezenému počtu zařízení s nekonečnou řadou souborových systémů, které jsou na nich instalovány, pomocí konkrétních ovladačů zařízení a ovladačů souborového systému.

Připojené úložné zařízení, například pevný disk, je přístupné pomocí ovladače zařízení. Ovladač zařízení rozumí konkrétnímu jazyku jednotky a dokáže tento jazyk přeložit do standardního jazyka používaného operačním systémem pro přístup ke všem diskovým jednotkám. V systému UNIX je to jazyk blokových zařízení.

Pokud má jádro správný ovladač zařízení, pak může přistupovat k obsahu disku v syrovém formátu, který může obsahovat jeden nebo více souborových systémů. Ovladač souborového systému se používá k překládání příkazů používaných pro přístup ke každému konkrétnímu souborovému systému do standardní sady příkazů, které může operační systém používat ke komunikaci se všemi systémy souborů. Programy pak mohou zpracovávat tyto systémy souborů na základě názvů souborů a adresářů / složek obsažených v hierarchické struktuře. Mohou vytvářet, odstraňovat, otevírat a zavírat soubory, stejně jako shromažďovat různé informace o nich, včetně oprávnění k přístupu, velikosti, volného místa a údajů o vytvoření a úpravách.

Různé rozdíly mezi souborovými systémy ztěžují podporu všech souborových systémů. Povolené znaky v názvech souborů, citlivost případů a přítomnost různých druhů atributů souborů činí implementaci jediného rozhraní pro každý souborový systém náročnou úlohou. Operační systémy obvykle doporučují používat (a tak podporovat nativně) souborové systémy speciálně určené pro ně; například NTFS v systému Windows a ext3 a ReiserFS v Linuxu. Ovšem v praxi jsou většinou ovladače třetích stran k dispozici pro podporu nejpoužívanějších souborových systémů ve většině operačních systémů s obecným účelem (například NTFS je k dispozici v Linuxu přes NTFS-3g a ext2 / 3 a ReiserFS jsou k dispozici v systému Windows prostřednictvím softwaru třetí strany).

Podpora souborových systémů je mezi moderními operačními systémy velmi rozmanitá, i když existuje několik běžných souborových systémů, které téměř všechny operační systémy obsahují podporu a ovladače. Operační systémy se liší podle podpory souborového systému a formátů disků, na kterých mohou být nainstalovány. V systému Windows je každý systém souborů obvykle omezen v aplikaci na určitá média; například CD musí používat ISO 9660 nebo UDF a od systému Windows Vista je NTFS jediným souborovým systémem, na kterém může být nainstalován operační systém. Je možné instalovat Linux na mnoho typů souborových systémů. Na rozdíl od jiných operačních systémů umožňují Linux a UNIX používat libovolný souborový systém bez ohledu na médium, které je uloženo, ať už jde o pevný disk, disk (CD, DVD ...), USB flash disk v rámci souboru umístěného na jiném souborovém systému.

Ovladače zařízení[editovat | editovat zdroj]

Více na: Ovladač zařízení

Ovladač zařízení je specifický typ počítačového softwaru výhradně pro umožnění interakce s hardwarovými zařízeními. Typicky se jedná o rozhraní pro komunikaci se zařízením přes počítačovou sběrnici nebo komunikační subsystém („podsystém“), ke kterému je hardware připojen, poskytuje příkazy nebo přijímá data ze zařízení a na druhém konci rozhraní – z operačního systému a jeho softwarových aplikací (programů).

Prvotním cílem návrhu ovladačů zařízení je abstrakce. Každý model hardwaru (i v rámci „stejného“ zařízení) je jiný. Novější modely jsou také vydávány výrobci, jelikož poskytují například vyšší spolehlivost nebo lepší výkon a tyto novější modely mají často odlišný způsob ovládání. Od počítačů a jejich operačních systémů nemůžeme očekávat, že budou ovládat všechny zařízení (periferie). K vyřešení tohoto problému operační systémy v podstatě „diktují“, jak by mělo být ovládáno každé zařízení (periferie). Teoreticky by nové zařízení, které je řízeno odlišným způsobem, mělo fungovat správně, pokud je k dispozici vhodný ovladač. Tento nový ovladač zajišťuje, že zařízení (periferie) pracuje v souladu s operačním systémem.

Ve verzích systému Windows před verzí Vista a u operačního systému Linux před verzí 2.6 byla veškerá práce s ovladači kooperativní.

Sítě[editovat | editovat zdroj]

Více na: Počítačová síť

Většina operačních systémů v současné době podporuje celou řadu síťových protokolů. To znamená, že počítače odlišnými operačními systémy mohou být napojeny na jednu společnou síť pro sdílení periferií, a to i počítačů, souborů, tiskáren a skenerů, a to buď pomocí kabelového nebo bezdrátového připojení. Sítě mohou v podstatě umožnit operačnímu systému počítače přístup k vzdálenému počítači. SSID je identifikační řetězec bezdrátové sítě. SMTP je aktuálně používaný protokol pro přenos e-mailů ze serveru ke klientovi a mezi servery, zze ho zabezpečit ssl/tsl. VPN je virtuální privátní síť softwarově emulující izolovaný síťový okruh ve veřejné síti. HTTP protokol je ve verzi 1.x textový, nezabezpečený, a nestavový. To zahrnuje vše od jednoduché komunikace až po používání síťových systémů, souborů nebo dokonce sdílení grafického nebo zvukového vybavení jiného počítače. Některé síťové služby umožňují transparentní přístup k prostředkům počítače, jako je SSH, který umožňuje uživatelům v síti přímý přístup k rozhraní formou příkazového řádku počítače.

Síť klient / server umožňuje programu v počítači, připojit se přes síť k jinému počítači nazvanému server. Servery nabízejí různé služby ostatním počítačům připojeným přes síť. Tyto služby jsou obvykle poskytovány prostřednictvím portů nebo očíslovaných přístupových bodů mimo IP adresu serveru. Každé číslo portu je obvykle přiděleno maximálně jednomu běžícímu programu, který je zodpovědný za zpracování požadavků na daném portu. Frekvenční analýza může být eliminována homofonními šiframi. Šifrovací algoritmus DES využívá substituci, transformaci a xor. Blokové šifry díky provázanosti bloků lépe rozptylují přenášená data. Asymetrické šifrovací programy poskytují kromě šifrování i možnosti autentizace zasílaných dat.

Mnoho operačních systémů podporuje jeden nebo více dodavatelských nebo otevřených síťových protokolů, jako například SNA v systémech IBM, DECnet na systémech od společnosti Digital Equipment Corporation a protokolů specifických pro Microsoft (SMB) v systému Windows. Nevýhodou nestavového firewallu je, že každý diagram je posuzován zvlášť, takže nedokáže odfiltrovat datagramy, které do proudu nepatří. Kanály Wi-Fi, které spolu bezprostředně sousedí se navzájem ruší kvůli nedostatečnému odstupu použitých frekvencí. Tokové šifry poskytují rychlé transformace šifrovaných dat. Mohou být podporovány také specifické protokoly pro konkrétní úkoly, jako například NFS (Network File System) pro přístup k souborům. Protokoly jako ESound nebo esd lze snadno nahrát na síť, aby poskytovaly zvuk z lokálních aplikací na zvukovém hardwaru vzdáleného zařízení.

Bezpečnost[editovat | editovat zdroj]

Více na: Počítačová bezpečnost

Bezpečnost počítače, závisí na správném fungování mnoha technologií.

Operační systém musí být schopen rozlišovat žádosti, které se mají provést a žádosti které by se měli zamítnout. Zatímco některé systémy mohou jednoduše rozlišovat mezi „privilegovanými“ a „ne privilegovanými“, tak ostatní musí rozlišovat na základě některých údajů například uživatelské jméno. Ke kontrole totožnosti může existovat proces autentizace. Ve většině případů probíhá proces autentizace formou zadání uživatelského jména popřípadě hesla. Jsou i jiné možnosti autentizace jako například: magnetické karty nebo biometrické údaje (otisky prstů, snímání oční duhovky). Některé aplikace mohou být omezeny pro některé uživatele i po jejich autentizaci a to z důvodu nedostatečných práv.

Externí zabezpečení zahrnuje žádost mimo počítač, například přihlášení na připojené konzoli nebo nějaké síťové připojení. Externí požadavky jsou často předávány prostřednictvím ovladačů zařízení k jádru operačního systému, kde mohou být předávány přímo do aplikací nebo prováděny přímo. Bezpečnost operačních systémů je již dlouho velké téma jelikož na počítačích uchováváme i dost citlivé informace, a to jak komerční, tak vojenské. Asymetrické šifrovací klíče jsou komplementární, co je zakódováno jedním klíčem lze rozkódovat pouze druhým z páru. Asymetrické šifrovací algoritmy poskytují kromě šifrování i možnost autentizace zasílaných dat. Hashovací funkce poskytují výtažek konstantní délky ze zdrojových dat proměnlivé délky.

Síťové služby zahrnují nabídky jako sdílení souborů, tiskové služby, e-mail, webové stránky a protokoly přenosu souborů (FTP), většina těchto služeb může znamenat bezpečnosti „díru“. Základním systémovým zabezpečením je „firewall“. Na úrovni operačního systému je k dispozici řada firewallů, antivirů a pod. Většina moderních operačních systémů obsahuje firewall, který je v základním nastavení PC zapnut. Firewall může být nastaven tak, aby blokoval určitý typ síťové komunikace, nebo například i některé softwary běžící na operačním systému. Proto je možné instalovat a používat nezabezpečenou síťovou službu, jako je například Telnet nebo FTP a nemusíme se bát nežádaného narušení, jelikož zapnutá brána firewall zablokuje všechnu nevyžádanou komunikaci na daném portu.

Interní zabezpečení v systémech je důležité při práci více uživatelů na jednom zařízení, na příklad umožňuje každému uživateli mít soukromé soubory, se kterými ostatní uživatelé nemohou manipulovat, upravovat nebo i číst.

Uživatelské rozhraní (Shell)[editovat | editovat zdroj]

Více na: Shell

Každý počítač, který má být ovládán uživatelem, vyžaduje uživatelské rozhraní. Uživatelské rozhraní je obvykle označováno jako shell a je nezbytné, pokud má se zařízením pracovat uživatel. Dvě nejčastější uživatelské rozhraní jsou rozhraní příkazového řádku (dnes už není skoro k vidění), kde jsou napsány příkazy počítače po řádcích a grafické uživatelské rozhraní, kde je přítomno vizuální prostředí (nejčastěji WIMP). Většina moderních počítačových systémů podporuje grafické uživatelské rozhraní (GUI – „Graphical user interface“). V některých počítačových systémech, jako například u operačního systému Mac OS, je grafické rozhraní integrováno do jádra OS.

Grafické rozhraní se z technického hlediska nedá brát jako operační systém začleněný do podpory jádra OS který může umožnit, aby bylo grafické rozhraní více „citlivé“ tím, že sníží počet kontextových přepínačů (context switch) potřebných pro výstupní funkce rozhraní. Vlákno je odlehčený proces, jeden plnohodnotný proces se může skládat z více vláken. Uživatelská oprávnění v unixu jsou uplatňována od nejkonkrétnějších k nejobecnějším user, group, world. Cíle oprávnění v unixu jsou vlastník, skupina, ostatní. Symetrické kryptosystémy využívají stejný klíč pro šifrování i dešifrování. Jiné operační systémy jsou modulární, oddělují grafický subsystém od jádra a operačního systému. V osmdesátých letech UNIX, VMS a mnoho dalších měli operační systémy, které byly postaveny tímto způsobem. Linux a macOS jsou také postaveny tímto způsobem. Verze operačního systému Microsoft Windows, jako je Windows Vista, implementují grafický subsystém.

Mnoho operačních systémů podporují uživatele v instalovaní nebo vytvářet uživatelských rozhraní dle jejich představ. SandBox a bezpečnostní. Wifi rámec je podobný jako eth a další věci. RSA prvočísla. Systém X Window ve spojení s GNOME nebo KDE Plasma 5 je běžně instalovaným systémem na většině systémů Unix (BSD, Linux, Solaris). V systému Microsoft Windows byla vydána řada změn v shellu – v systému Windows, které nabízejí alternativy k zahrnutému shellu systému Windows, ale samotný shell nelze oddělit od systému Windows.

Grafické uživatelské rozhraní se neustále vyvíjí. Například systém Windows změnil své uživatelské rozhraní téměř vždy při vydání nové hlavní verze systému Windows a grafické uživatelské rozhraní Mac OS se v roce 1999 dramaticky změnilo zavedením systému Mac OS X.

Nesmíme zapomenout na bezpečnost operačního systému, bezpečnostní projekt a bezpečné šifrování (kryptografie).

Zranitelná místa a útoky[editovat | editovat zdroj]

Zranitelností chápeme citlivá místa či nedostatky systému, a mnoho chyb zabezpečení je popsáno v databázi Common Vulnerabilities and Exposures, správa slabých míst je opakující se praxe identifikace, třídění, nápravy a zmírnění zranitelností, když jsou objeveny. Využitelnou zranitelností chápeme takovou zranitelnost, pro kterou existuje alespoň jeden fungující útok nebo "Exploit".[5] Abychom zajistili počítačový systém, je důležité znát útoky, které mohou být proti němu prováděny. Blokové šifry díky provázanosti bloků lépe rozptylují přenášená data. V systémech linux a microsoft windows je paměť chráněna metodou zámků a klíčů, kdy jsou procesu přiděleny hodnoty klíčů a paměť je označena hodnotami zámků. Tyto hrozby jsou klasifikovány podle následujících kategorií:

Backdoors – zadní vrátka[editovat | editovat zdroj]

Zadní vrátka znamenají kryptografický systém nebo algoritmus, je to metoda obcházení normální kontroly pro ověření a zabezpečení. Mohou existovat z několika důvodů, včetně původního návrhu nebo díky špatné konfiguraci. Zadní vrátka mohou být také úmyslně nainstalovány programátorem jako nástroj pro systémový debugging, nebo útočníkem za účelem škození. Avšak bez ohledu na motivy jejich existence vytváří zadní vrátka zranitelnost systému.

Denial of service (odepření služby)[editovat | editovat zdroj]

Denial of service útoky jsou navrženy tak, aby zařízení nebo síťové zdroje byly nedostupné pro jeho plánované uživatele.[6] Útočníci mohou upřít službu jednotlivým obětem, například záměrným zadáním chybného hesla tolikrát po sobě dokud způsobí uzamčení účtu oběti, nebo mohou přetížit kapacity zařízení nebo sítě a zablokovat tak všechny uživatele najednou. Zatímco síťový útok z jedné IP adresy může být blokován přidáním nového pravidla brány firewall, mnoho forem distribuovaného odmítnutí služby (DDoS) útoků častěji pochází z velkého počtu bodů - a bránit se je mnohem obtížnější. Takové útoky mohou pocházet ze zombie počítačů botnetu, ale umožňuje to i řada dalších technik, včetně odrazu a zesílení útoků, kde jsou nevinné systémy zmateny tak, že posílají provoz na oběti.

Útoky s přímým přístupem[editovat | editovat zdroj]

Neoprávněný uživatel, který získá fyzický přístup k počítači, je s největší pravděpodobností z něj schopen přímo kopírovat data. Mohou také ohrozit bezpečnost vytvářením modifikací operačního systému, instalací softwarových červů, keyloggerů, odposlouchávacích zařízení nebo pomocí bezdrátových myší.[7] I když je systém chráněn standardními bezpečnostními opatřeními, mohou být schopni je obejít bootováním jiného operačního systému nebo nástroje z disku CD-ROM nebo jiného zaváděcího média. Šifrování disku a Trusted Platform Module jsou navrženy tak, aby zabránily těmto útokům.

Odposlech[editovat | editovat zdroj]

Odposlech znamená tajné poslouchání soukromých rozhovorů, typicky mezi hosty v síti. Například programy jako Carnivore a NarusInsight byly použity FBI a NSA pro odposlouchávání systémů poskytovatelů internetových služeb. Dokonce i zařízení, které fungují jako uzavřený systém (tj., bez kontaktu s okolním světem) lze odposlouchávat pomocí sledování slabých elektromagnetických přenosů generovaných hardwarem.

Spoofing[editovat | editovat zdroj]

Padělání (spoofing) je obecně podvodný nebo škodlivý postup, ve kterém je komunikace odeslána z neznámého zdroje, který se tváří jako zdroj známý přijímači. ICMP spoofing je zneužitím řídícího protokolu, které může vést k zpomalení nebo úplnému zablokování spojení. ARP spoofing je útok v lokání síti realizovaný podvržením MAC adresy. Spoofing nejvíce převládají v komunikačních mechanismech, které nemají vysoký stupeň bezpečnosti.[8]

Tampering/Zasahování[editovat | editovat zdroj]

Tampering popisuje škodlivou modifikaci produktů. Příkladem jsou takzvané "Evil Maid" útoky a bezpečnostní služby, které vkládají do směrovačů schopnost dozoru.[9]

Elevace oprávnění[editovat | editovat zdroj]

Elevace oprávnění popisuje situaci, kdy útočník s určitou mírou omezeného přístupu je schopen bez povolení zvýšit své výsady nebo úroveň přístupu. Tak například běžný počítačový uživatel může být schopen oklamat systém vložení přístupu k omezeným datům; nebo dokonce "stát se rootem" a získat tak plný neomezený přístup k systému.

Phishing[editovat | editovat zdroj]

Phishing je snaha získat citlivé informace, jako jsou uživatelská jména, hesla či informace o kreditní kartě, přímo od uživatelů.[10] Phishing se obvykle provádí pomocí falešných e-mailových zpráv nebo zneužitím instant messagingu. Často se snaží uživatele přesvdčit k zadání podrobností na falešných webových stránkách, které se zdají (téměř) totožné s legitimními stránkami. „Lovením” důvěřivých obětí lze phishing klasifikovat jako nelegální využití sociálního inženýrství.

Zero day útoky[editovat | editovat zdroj]

Zero day útok není označení pro konkrétní techniku. Je to označení pro zranitelnosti softwaru, které jsou odhaleny (a případně zneužívány) ještě před vydáním aktualizace, která příslušnou chybu opravuje. Je to tedy třída velmi závažných zranitelností, protože ani zcela aktualizovaný systém není proti zneužití takových chyb odolný a až do doby vydání příslušné opravy je potřeba systém chránit jinými prostředky (např. aplikačním firewallem, úplným vypnutím některých funkcí apod.).

Clickjacking[editovat | editovat zdroj]

Clickjacking, také známý jako "UI redressing nebo User Interface redressing" (převléknutí uživatelského rozhraní), je škodlivá technika ve kterém útočník oklame uživatele, aby kliknul na tlačítko nebo odkaz na webovou stránku, zatímco uživatel měl v úmyslu kliknout na vrchní úroveň stránky. To se provádí pomocí více průhledné nebo neprůhledné vrstvy. Útočník v podstatě "unese" kliknutí určené pro horní stránku a přesměruje jej je na nějaké jiné irelevantní stránky, s největší pravděpodobností ve vlastnictví někoho jiného.

Sociální inženýrství[editovat | editovat zdroj]

Za sociální inženýrství je považována snaha přesvědčit uživatele, aby dobrovolně prozradil své citlivé údaje, například hesla pro přístup k soukromým službám (e-mail, sociální sítě, internetové bankovnictví, ...), čísla bankovních karet, PIN kód a podobně, například tím, že se vydává za existující instituci (banku, poskytovatele služeb, ...), ale i za kamaráda, příbuzného a podobně.[11] Typické je naléhání na rychlé "řešení", aby oběť neměla čas zjistit si o útoku podrobnosti a tím ho odhalit.

Populární a ziskový cyber podvod zahrnuje falešné e-maily odeslané na účetní a finanční oddělení. Na začátku roku 2016 ohlásil Federální úřad pro vyšetřování (FBI), že podvod stála americké firmy více než 2 miliardy dolarů v průběhu dvou let.[12]

V květnu 2016 byl tým Milwaukee Bucks NBA obětí tohoto druhu kybernetického podvodu, pomocí zosobnění prezidenta týmu Petera Feigina, což mělo za následek předání daňových formulářů všech zaměstnanců týmu.[13]

Bezpečnostní projekt[editovat | editovat zdroj]

Aby byla ochrana počítačového systému efektivní, je potřebné vypracovat bezpečnostní projekt. Cílem tohoto projektu je docílení takového stavu, aby úsilí, riziko odhalení a finanční prostředky potřebné na narušení bezpečnostního systému byly adekvátní v porovnání s hodnotou, která je bezpečnostním systémem chráněna.

Části bezpečnostního projektu[editovat | editovat zdroj]

- Zabezpečení fyzického přístupu

- Zabezpečení fyzického přístupu spočívá v zabránění přístupu nepovolaných osob k částem počítačového systému. Na toto zabezpečení se používají bezpečnostní prvky jako přidělení rozdílných práv zaměstnancům, elektronické zámky, poplašné zařazení, kamerové systémy, autorizační systémy chráněné hesly, čipovými kartami, autentizační systémy na snímání otisků prstů, dlaně, oční duhovky, rozpoznání hlasu, auditovací systémy na sledování a zaznamenávání určitých akcií zaměstnanců (vstup zaměstnanců do místnosti, přihlášení se do systému, kopírování údajů atd.).

Zabezpečení počítačového systému[editovat | editovat zdroj]

Zabezpečení počítačového systému spočívá v zabezpečení systému před útokem crackerů, škodlivých programů (viry, červy, trojské koně, spyware, adware, ...). do této části patří i zaškolení zaměstnanců, aby se chovali v souladu s počítačovou bezpečností a dodržovali zásady bezpečného chování na síti.

Zabezpečení informací[editovat | editovat zdroj]

Zabezpečení informací spočívá v bezpečném zálohování dat. Záloha dat by měla být vytvořena tak, aby ji neohrozil útočník ani přírodní živelní pohroma (požár, záplavy, pád letadla, ...). Zálohovaná data je také potřeba chránit proti neoprávněné manipulaci použitím vhodného šifrovacího systému. Záloha dat má být aktuální.

Ekonomické a právní zabezpečení[editovat | editovat zdroj]

Ekonomické a právní zabezpečení spočívá ve správné motivaci a postihu zaměstnanců.

- ↑ Timeline of Computer History [online]. computerhistory.org [cit. 2017-02-15]. Dostupné online. ((anglicky))

- ↑ Aktivní a pasivní síťové prvky [online]. [cit. 2011-12-18]. Dostupné v archivu pořízeném dne 2011-12-29.

- ↑ GROTH, David, Toby Skandier. 'Network+ Study Guide, Fourth Edition'. [s.l.]: Sybex, Inc., 2005. Dostupné online. ISBN 0-7821-4406-3.

- ↑ ATIS COMMITTEE T1A1 PERFORMANCE AND SIGNAL PROCESSING. ANS T1.523-2001, Telecom Glossary 2000. [s.l.]: ATIS Committee T1A1, 2005.

- ↑ Computer Security and Mobile Security Challenges [online]. [cit. 2016-08-04]. Dostupné online.

- ↑ Distributed Denial of Service Attack [online]. [cit. 2014-11-12]. Dostupné online.

- ↑ Wireless mouse leave billions at risk of computer hack: cyber security firm

- ↑ [1]

- ↑ GALLAGHER, Sean. Photos of an NSA "upgrade" factory show Cisco router getting implant [online]. Ars Technica, May 14, 2014 [cit. 2014-08-03]. Dostupné online.

- ↑ Identifying Phishing Attempts [online]. Case [cit. 2016-08-27]. Dostupné v archivu pořízeném dne 2015-09-13.

- ↑ ARCOS SERGIO. Social Engineering [online]. Dostupné online.

- ↑ SCANNELL, Kara. CEO email scam costs companies $2bn. Financial Times. 24 Feb 2016. Dostupné online [cit. 7 May 2016].

- ↑ Bucks leak tax info of players, employees as result of email scam. Associated Press. 20 May 2016. Dostupné online [cit. 20 May 2016].